软件所在5G核心安全协议研究中取得突破 以标准兼容方式解决5G-AKA的隐私安全问题

文章来源:可信计算与信息保障实验室 | 发布时间:2021-12-01 | 【打印】 【关闭】

在第五代移动通信技术中,5G认证密钥协商协议(5G-AKA)承担了5G移动设备的接入认证与密钥协商功能,是保障5G网络安全的核心协议。近日,中国科学院软件研究所张振峰等人在5G-AKA研究中取得重要突破,提出了隐私保护的5G认证密钥协商协议设计方法,以标准兼容的方式解决了当前5G-AKA存在的隐私安全问题,能够为移动通信用户安全接入提供新一代核心技术。

5G-AKA协议的隐私安全缺陷成为学术界公开问题

2017年,国际标准组织3GPP在5G系统安全架构和流程(3GPP TS 33.501)技术规范中发布了5G-AKA协议,该协议在继承3G/4G移动通信网络认证密钥协商协议设计思想的基础上增加了对用户隐私的保护,首次引入了公钥密码技术来加密移动用户标识符,以防范攻击者窃听无线信道侵犯用户隐私。

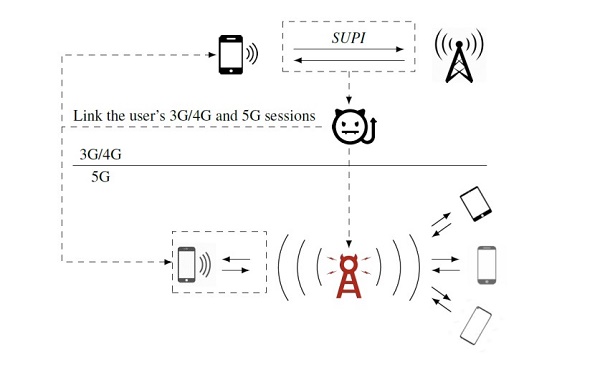

近年来研究表明,5G-AKA在隐私保护方面存在安全缺陷,容易遭受链接攻击。攻击者主动介入无线信道可将同一设备的不同会话进行链接、达到追踪目标用户的目的,甚至对目标设备实施跨5G/4G-AKA协议链接攻击而泄露用户身份。为了抵抗链接攻击,学术界提出了各种解决方案,但均不能满足后向兼容的应用需求。随着全球5G网络的商用推进,5G-AKA已经得到了广泛应用和部署,如何解决5G-AKA的隐私缺陷成为学术界公开问题。

5G-AKA’协议以标准兼容方式解决5G-AKA的隐私安全问题

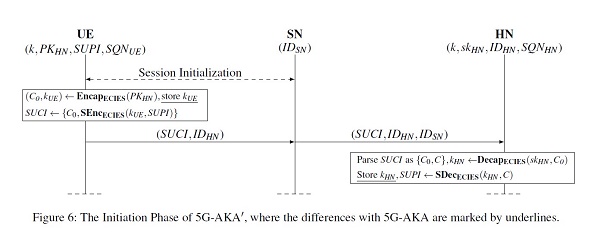

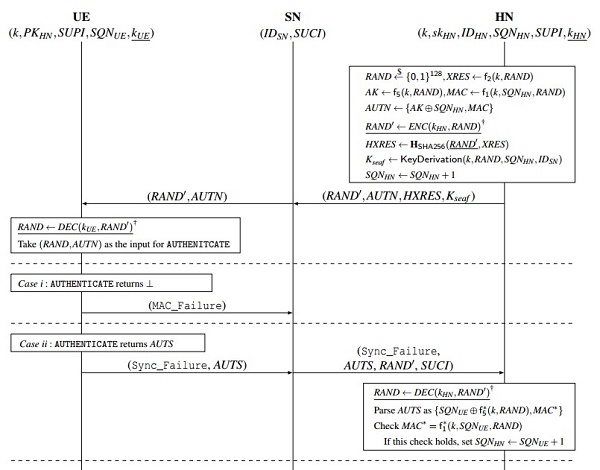

针对这一隐私安全问题,张振峰等人创新性地提出了基于密钥封装机制的隐私保护5G认证密钥协商协议设计方法,以兼容5G标准的方式设计了5G-AKA’协议,能够在不更换移动用户SIM卡、保持5G服务网现行部署的基础上安全抵抗链接攻击、保护用户隐私。5G-AKA’不仅具有兼容3GPP标准的设计优势,而且具有良好的性能优势:在计算时间上仅引入了0.03%的额外开销、带宽方面则实现了零增长,易于标准化和应用部署。现行5G端点可由5G-AKA便捷迁移、也可以兼容的方式支持5G-AKA’,其软件修改只涉及约20代码行。

团队通过安全协议形式化验证工具Tamarin,对该协议进行了建模和形式化验证,证明了该协议可达到隐私性、认证性和机密性目标。该设计方法不仅适用于ECIES椭圆曲线集成加密方案和我国SM2椭圆曲线公钥加密算法,支持现行公钥密码标准在5G移动通信系统中的大规模应用,也适用于抗量子安全的密钥封装机制,为移动通信接入认证与密钥协商应对量子计算带来的安全威胁提供模块化理论支撑。

该成果以Privacy-Preserving and Standard-Compatible AKA Protocol for 5G为题发表于国际网络安全旗舰会议USENIX Security 2021。斯坦福研究院等机构学者在大会上对于5G-AKA’ 的3GPP标准化和移动运营商的应用部署表示了极大关注。这是我国学者首次在国际顶级安全会议上发表移动通信安全协议设计研究成果。

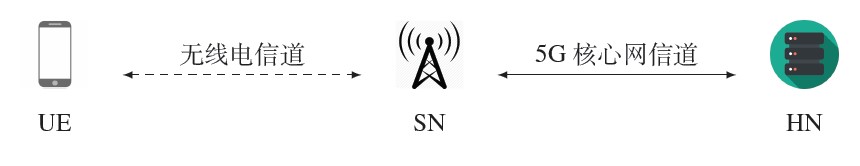

5G通信系统架构

链接性攻击者通过跨协议攻击获取目标设备标识符

5G-AKA’协议初始化阶段

5G-AKA’协议挑战-响应阶段